Как понять, что телефон прослушивают

Если кажется, что телефон живёт своей жизнью, — возможно, вам не кажется.

Представьте, что телефон начал вести себя странно: батарея садится к обеду, хотя вы почти им не пользовались, мобильный трафик расходуется быстрее обычного, а индикатор камеры загорается сам по себе. Ничего страшного вроде не случилось — но есть ощущение, что за вами наблюдают. И действительно — иногда это может быть признаками того, что на устройстве работает шпионское ПО.

В этой статье мы разберём, как проверить ваш смартфон на прослушку и слежку и что делать, если вы обнаружили первые признаки.

Содержание

- Насколько вообще реальна слежка через телефон

- Как хакеры следят за устройством

- Как злоумышленники прослушивают телефон

- Как заметить прослушку телефона

- Как проверить Android-смартфон на прослушку

- Как проверить iPhone на прослушку

- Что делать, если вы обнаружили прослушку на телефоне

Насколько вообще реальна слежка через телефон

Если вкратце: слежка возможна, но в обычной жизни встречается редко.

Когда телефон начинает вести себя странно, мозг тут же рисует тревожную картинку. Батарея садится быстрее обычного, в настройках видны необычные процессы, карты показывают непонятное местоположение — и вот уже кажется, что за вами точно кто-то следит. Проблема в том, что почти всегда у таких симптомов есть скучное объяснение — например, прожорливое приложение, фоновый процесс или крупное обновление системы.

Дело в том, что организовать слежку за смартфоном — очень нетривиальная задача. Чаще всего для этого нужен физический доступ к устройству, установленное вредоносное ПО или компрометация связанных аккаунтов — например, Google, Apple ID или личного кабинета у оператора. Если вы не теряли свой смартфон, не хватали вирусы, а ваш аккаунт не был взломан — скорее всего, беспокоиться не о чем.

При этом сама по себе слежка за смартфоном — не миф. Инструменты для этого существуют, и специалисты по кибербезопасности регулярно их находят. Так, согласно отчёту «Лаборатории Касперского», около 30 тысяч устройств по всему миру пострадали от так называемых stalkerware — программ, которые могут тайно собирать геолокацию, сообщения и историю звонков. Чаще всего они маскируются под обычные приложения родительского контроля и их довольно легко подхватить через тот же Google Play.

Иногда вирус может оказаться в телефоне ещё до того, как вы начали им пользоваться. Например, исследователи ещё в 2016 году описывали троян Triada, который находили прямо в прошивках некоторых недорогих Android-смартфонов. Такой вирус имеет почти полный контроль над системой: может перехватывать сообщения, подменять приложения и передавать данные злоумышленникам. В этом случае пользователь вообще ничего не устанавливает: заражение происходит ещё до покупки устройства.

Вывод простой. Впадать в паранойю не нужно: чаще всего странности в работе телефона объясняются обычными причинами. Но игнорировать тревожные сигналы не стоит. Если совпадает сразу несколько подозрительных признаков, лучше спокойно проверить устройство и аккаунты. Дальше разберём, на что именно обращать внимание и как себя защитить.

Как хакеры следят за устройством

Смартфон постоянно обменивается сигналами со спутниками, вышками сотовой связи и беспроводными сетями — и каждый из этих каналов теоретически может использоваться для слежки. Разберём три основных способа: через GPS, через сотовую сеть (LBS) и через Wi-Fi и Bluetooth.

Через GPS

Смартфон определяет своё положение, получая сигналы от спутников. Сама по себе GPS никому ничего не передаёт — это делают приложения с доступом к геолокации: карты, погода, соцсети, игры, службы доставки и так далее.

Проблемы могут появиться, когда на устройстве появится сталкерское ПО — программы, которые используют ту же технологию, но работают скрытно. Они устанавливаются без ведома владельца и передают координаты злоумышленнику в реальном времени.

На слежку через GPS могут указывать следующие признаки:

- определение местоположения включается само по себе, хотя вы не открывали ни одного приложения с геолокацией;

- доступ к геоданным есть у приложений, которым он явно не нужен, — фонарика, калькулятора, простых игр и так далее;

- в аккаунте Google или Apple ID появляются незнакомые устройства;

- приходят уведомления о разрешении на передачу геоданных от приложений, которыми вы не пользуетесь.

Каждый признак по отдельности ещё не доказывает слежку, но если их сразу несколько — стоит насторожиться.

Как защититься

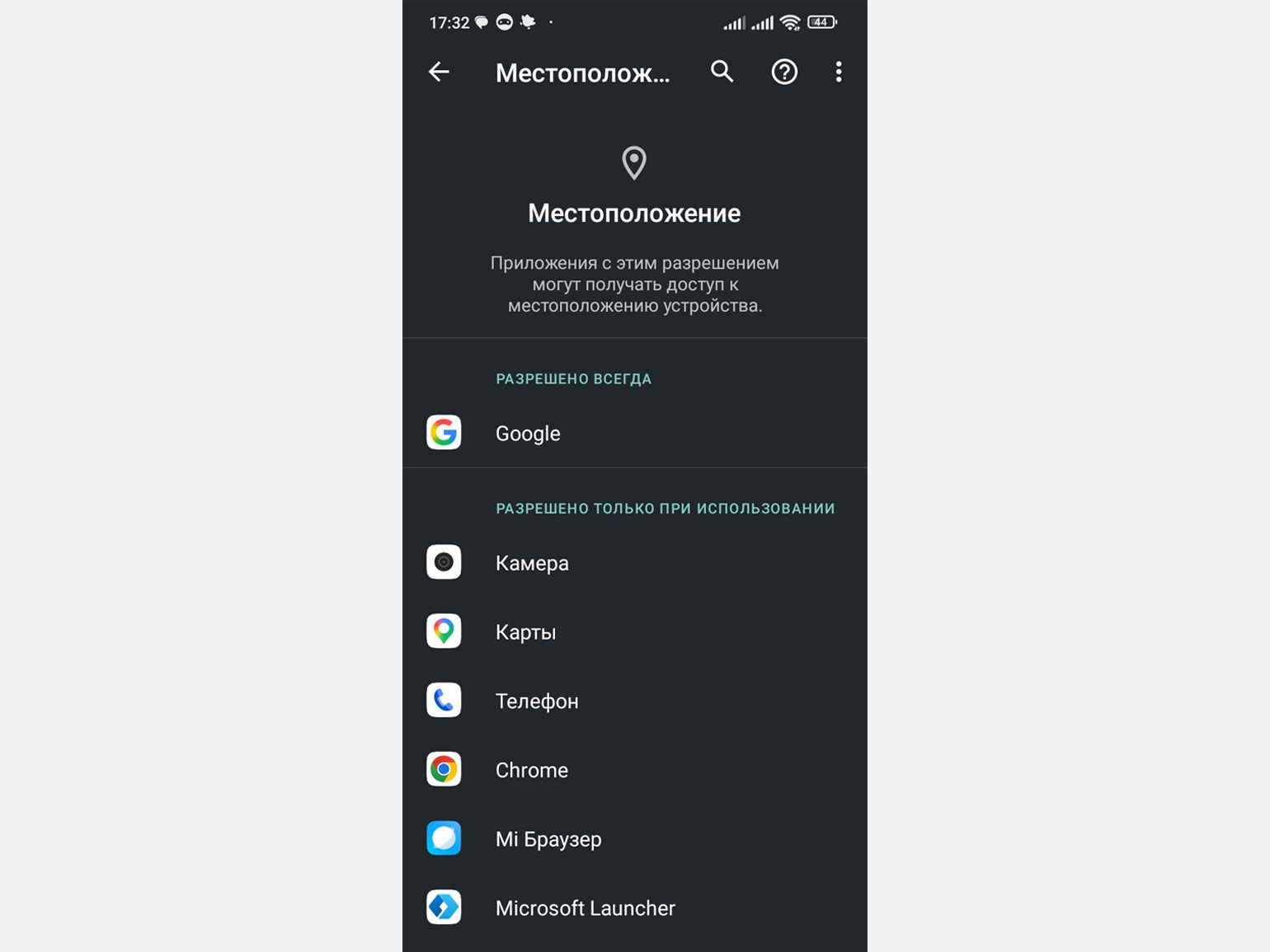

На Android: зайдите в Настройки → Конфиденциальность → Службы геолокации. Посмотрите, у каких приложений стоит доступ Всегда. Обычно такой уровень доступа приложениям не нужен. Лучше всего заменить его на При использовании или Никогда, в зависимости от конкретного приложения.

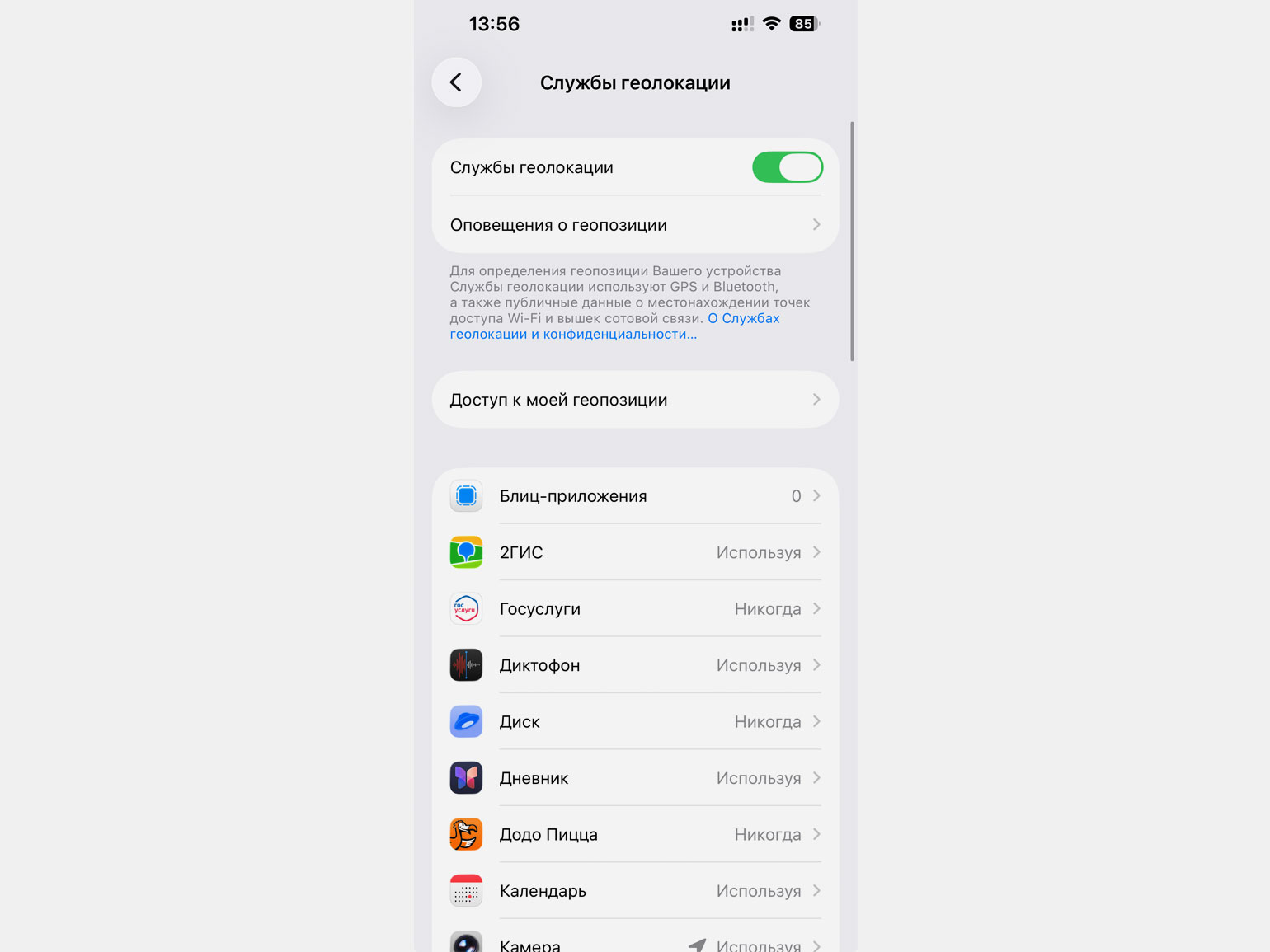

На iOS: зайдите в Настройки → Конфиденциальность и безопасность → Службы геолокации. Если в списке есть приложения с уровнем доступа Всегда, замените его на Никогда или Используя.

Через сотовую сеть (LBS)

LBS (Location-Based Services) — метод определения местоположения гаджета по базовым станциям сотовой связи. Телефон одновременно подключается к нескольким станциям, а система вычисляет его позицию по параметрам сигнала.

Погрешность у LBS выше, чем у GPS, и может достигать сотен метров. Однако метод работает на гаджетах без GPS-модуля, поэтому подходит даже для кнопочных телефонов.

Операторы предоставляют LBS как услугу — её можно подключить через личный кабинет, сайт или SMS. При этом абонент, которого планируют отслеживать, обязан подтвердить согласие.

| Оператор | Название услуги | Как работает | Как проверить | Как отключить и особенности |

|---|---|---|---|---|

| «Мегафон» | «Мегафон Радар» | Можно отслеживать абонентов разных операторов. Требуется согласие отслеживаемого абонента | USSD-команда: 5668# | Нет ясной инструкции для абонентов других операторов. Согласие можно отозвать |

| МТС | Приложение «Кто/Где», ранее «Мой поиск» | Отслеживание с согласия пользователя через SMS или приложение | SMS с текстом «КТО» на номер 3322 | Приложение снято с поддержки с 31 января 2025 года, но продолжает работать у тех, кто успел его установить |

| Tele2 (t2) | «Геопоиск» и «Геопоиск+» | Отслеживание с подтверждением через SMS. Согласие даётся один раз | USSD-команда: 19488# | Пользователь может отозвать согласие через оператора |

| «Билайн» | «Локатор» | Отслеживание с согласия пользователя | Нет команды для проверки, кто следит | Отправить «СТОП» на номер 5166 для отключения |

Метод используют для легальных задач — например, родительского контроля. Но если злоумышленник получит доступ к аккаунту у оператора, то он сможет включить ту же услугу без ведома владельца.

Заподозрить слежку через сотовую связь сложно, но есть признаки, которые косвенно на неё указывают:

- связь резко ухудшается — например, телефон сам переключается с 4G на 2G или EDGE без видимой причины;

- сеть неожиданно запрашивает PIN-код SIM-карты;

- приходят странные SMS с коротких номеров с запросами на подключение услуг;

- звонки и сообщения не проходят, хотя сигнал есть.

Как защититься

Если вы заметили подозрительную активность, отключите услугу геолокации в личном кабинете или приложении оператора, свяжитесь с поддержкой и попросите проверить все активные сервисы. Затем смените пароль от аккаунта у оператора.

Полностью скрыться от LBS нельзя: метод работает на уровне оператора. Поэтому главная защита здесь — контролировать подключённые услуги и доступ к аккаунту.

С помощью Wi-Fi и Bluetooth

Обе технологии работают в фоне и уточняют местоположение смартфона там, где GPS не справляется, — в помещениях и на плотно застроенных улицах. Телефон фиксирует окружающие Wi-Fi-сети и Bluetooth-устройства, даже если ни с чем не соединён в пару, а сервисы по этим данным вычисляют примерные координаты гаджета.

Технология используется легально: она нужна для навигации внутри зданий, аналитики посещаемости и «умных» сервисов. Но злоумышленники могут применять её для скрытого сбора данных: например, чтобы отслеживать перемещения человека по торговому центру или офису.

Заподозрить слежку можно по нескольким косвенным признакам:

- Wi-Fi включается сам или неожиданно подключается к незнакомым сетям;

- Wi-Fi-соединение часто разрывается, а скорость обмена данными падает без видимой причины;

- смартфон активно передаёт данные через Wi-Fi, когда вы не пользуетесь интернетом;

- в списке Bluetooth-подключений появляются незнакомые устройства или одно и то же устройство постоянно оказывается рядом с вами;

- смартфон сам присылает предупреждение о возможном трекере рядом.

Как защититься

Удалите незнакомые сети и сопряжённые устройства, отключите автоподключение к Wi-Fi и Bluetooth и проверьте, у каких приложений есть к ним доступ.

Для более глубокой проверки используйте сетевые сканеры — например, BLE Scanner или «Сканер сети⁺»: они показывают, какие устройства находятся в одной сети с вашим.

Как злоумышленники прослушивают телефон

Получить доступ к чужому устройству можно несколькими путями: установить шпионскую программу, воспользоваться уязвимостью в системе или ненадолго взять устройство в руки. Разберём эти способы подробнее.

Вредоносное ПО и шпионские приложения

Это главный инструмент, которым пользуются злоумышленники для прослушки и кражи данных. Такое ПО попадает на устройство через поддельные обновления, заражённые файлы или установку приложений из неофициальных источников.

Видов шпионского софта много — вот несколько примеров:

- ZeroDayRAT — платформа для слежки в реальном времени на Android и iOS. Извлекает данные с телефона и отслеживает местоположение.

- GhostSpy — Android-троян, который записывает нажатия клавиш. Может красть пароли, делать фотографии и записывать звук с микрофона.

- LianSpy — программа, маскирующаяся под системные приложения. Записывает экран, когда пользователь работает в мессенджерах.

- Brokewell — троян, фиксирующий все действия на экране и всё, что пользователь вводит с клавиатуры.

Такие программы нередко прячутся под видом обычных приложений и мешают их удалить — например, добавляют себя в администраторы устройства или показывают поддельные предупреждения о рисках удаления.

Читайте также:

Для iPhone тоже существуют шпионские программы, которые используют уязвимости нулевого дня:

- Pegasus — одно из самых известных шпионских ПО для iPhone. Для получения полного доступа к телефону использует сразу несколько уязвимостей в системе и приложениях. В самых опасных версиях атаки — так называемых zero-click — от жертвы вообще ничего не требуется: достаточно, чтобы на устройство пришло сообщение в iMessage или вызов в WhatsApp. Пользователь его не открывает и не читает, но телефон уже заражён.

- Predator — коммерческий шпионский софт. Работает на iPhone и Android, заражение чаще происходит через ссылку в мессенджере: жертва кликает и открывает веб-страницу, которая через цепочку уязвимостей в браузере даёт доступ к системе. После установки Predator записывает звонки, перехватывает ввод с клавиатуры, снимает экран и скрыто активирует камеру и микрофон — причём умеет отключать индикаторы записи, чтобы владелец ничего не заметил.

Столкнуться с Pegasus или Predator обычному человеку практически невозможно: лицензии на их использование стоят очень дорого и применяются для взлома гаджетов конкретных людей, например политиков.

Взлом через уязвимости в сетях связи и гаджетах

Доступ к устройству можно получить и без установки программ на телефон — через уязвимости в самом гаджете или в сетях связи. Вот как это работает.

Поддельные базовые станции. Злоумышленники применяют так называемые IMSI-кэтчеры — устройства, маскирующиеся под настоящие вышки сотовой сети. Телефон в зоне действия автоматически подключается к фальшивой станции, после чего атакующий может перехватывать звонки, SMS и отслеживать местоположение абонента.

Уязвимости операционных систем. В мобильных ОС регулярно находят бреши в безопасности. Например, в 2019 году исследователи компании Checkmarx обнаружили в приложениях «Камера» на смартфонах Google Pixel и Samsung уязвимость CVE-2019-2234. Она позволяла любому стороннему приложению с разрешением на доступ к хранилищу — а его запрашивают почти все, — незаметно включать камеру и микрофон, делать снимки и записывать видео, а заодно определять местоположение владельца по GPS-меткам в метаданных снимков.

Эксплойты нулевого дня. Некоторые шпионские программы — те же Pegasus или Predator, о которых шла речь выше, — используют неизвестные производителю уязвимости, чтобы получить доступ к системным функциям устройства в обход стандартных разрешений.

Общее у этих методов то, что они не требуют от жертвы почти никаких действий — ни перехода по ссылке, ни установки приложения.

Физический доступ к смартфону и социальная инженерия

Если злоумышленники получили физический доступ к вашему телефону, у них появляются большие возможности для прослушки. Для этого есть несколько способов.

Скрытая установка вредоносного ПО. На телефон, который временно попал в руки злоумышленников, может быть установлена шпионская программа, которая будет передавать звонки, переписку и геолокацию;

Извлечение данных через специализированные комплексы. Устройства вроде Cellebrite UFED позволяют выгрузить со смартфона переписку, фотографии, данные приложений и даже удалённые сообщения. В зависимости от модели устройства и версии ОС они могут обходить PIN-код, пароль или биометрическую блокировку.

Формально такие комплексы продаются только правоохранительным органам и экспертным лабораториям, но отдельные экземпляры периодически всплывают на вторичном рынке — например, на eBay.

Отдельная категория — социальная инженерия. Здесь физический доступ не нужен: злоумышленник манипулирует самим пользователем. Достаточно убедить жертву перейти по вредоносной ссылке или установить поддельное приложение — и атакующий получит возможность управлять камерой, читать переписку и перехватывать данные.

Читайте также:

Stalkerware, коммерческое ПО для прослушки

Stalkerware — это программы, которые легально продаются в качестве инструментов для родительского контроля или слежки за сотрудниками. Однако их могут использовать для слежки за партнёрами и членами семьи без их согласия. Чтобы установить такое ПО, обычно нужен физический доступ к устройству. После установки программа маскируется — исчезает из меню и незаметно собирает данные: переписку, историю звонков, местоположение.

По информации «Лаборатории Касперского», в 2023 году от сталкерского ПО по всему миру пострадала примерно 31 тысяча человек, при этом Россия заняла первое место по количеству жертв — более 9800 человек.

Как обнаружить прослушку телефона

О прослушке редко говорит один признак: это почти всегда сочетание мелочей, которые по отдельности легко списать на случайность. Ниже — сигналы, на которые стоит обращать внимание.

Смартфон быстро разряжается и нагревается. Шпионское ПО работает в фоне — записывает, шифрует и передаёт данные, поэтому устройство ощутимо теряет заряд и греется даже без активной нагрузки.

Посторонние звуки во время звонков. Щелчки, эхо, фоновый шум или чужие голоса в трубке иногда связывают с перехватом соединения. Однако чаще причина проще — слабый сигнал или помехи в сети.

Резкий рост мобильного трафика. Шпионское ПО постоянно передаёт на внешние серверы различную информацию: записи разговоров, фотографии, геолокацию и так далее. Это увеличивает расход мобильных данных.

Непредсказуемое поведение гаджета. Телефон может начать работать нестабильно: самопроизвольно перезагружаться, тормозить или запускать приложения без участия пользователя.

Появились неизвестные приложения и файлы. Особенно подозрительны программы, которые скрыты из меню, маскируются под системные сервисы или носят нейтральные названия вроде «Обновление». То же касается незнакомых архивов и установочных пакетов в памяти устройства.

Приходят странные SMS со случайным набором символов или ссылками. Это могут быть либо фишинговые сообщения с вредоносной ссылкой, либо управляющие команды для уже установленного шпионского ПО: некоторые программы используют SMS как канал связи с оператором.

Важно: ни один из этих признаков не указывает именно на прослушку. Смартфон греется, разряжается и тормозит по множеству бытовых причин, таких как изношенная батарея, переполненная память, устаревшая система, фоновые обновления и так далее. Тревожиться стоит, только когда несколько признаков появляются одновременно и раньше таких проблем не было.

Как проверить Android-смартфон на прослушку

Прослушку сложно подтвердить без специализированных инструментов и экспертизы. Но есть базовые действия, которые помогут выявить подозрительную активность и оценить состояние устройства.

Проверка системными средствами Android

В Android-смартфонах есть встроенные инструменты для базовой проверки телефона на прослушку. Названия пунктов могут отличаться в зависимости от модели устройства и версии системы.

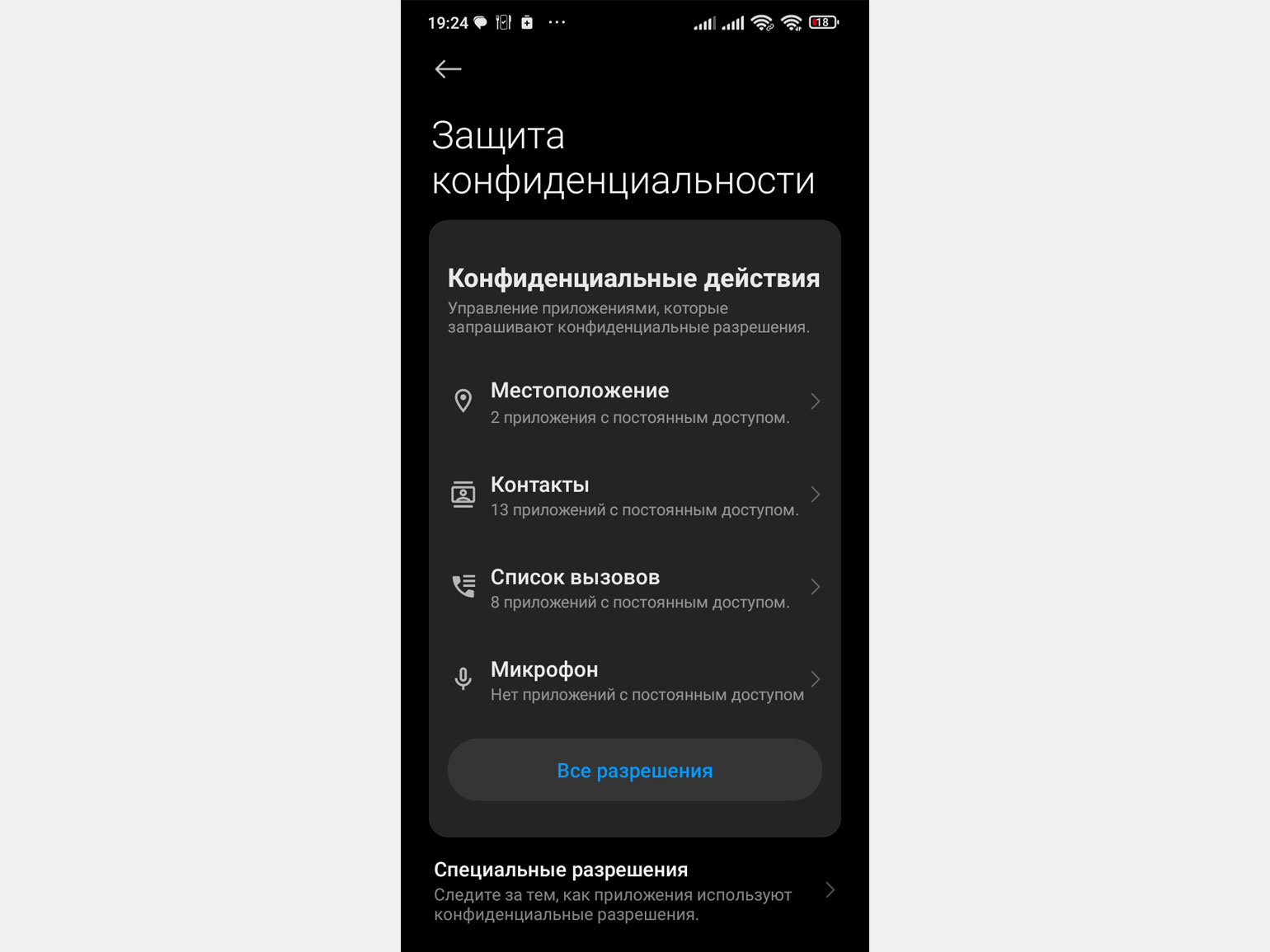

Менеджер разрешений. Откройте Настройки → Защита конфиденциальности и проверьте, какие приложения имеют доступ к микрофону, камере, контактам и геолокации.

Если простые утилиты — например, фонарик или калькулятор — запрашивают доступ к микрофону или геолокации, это повод насторожиться. В таких случаях лишние разрешения лучше отозвать.

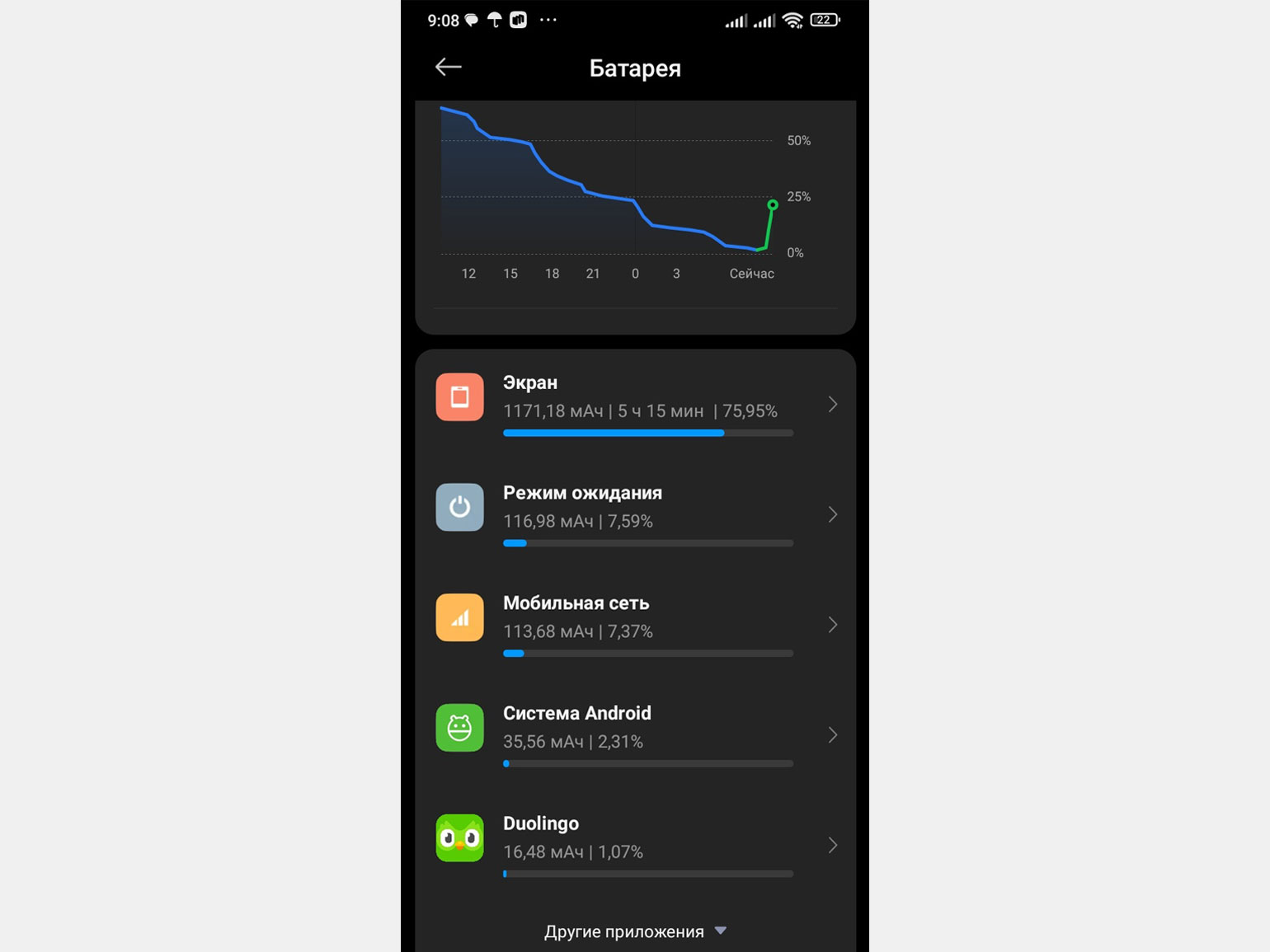

Статистика использования батареи. Зайдите в Настройки → Питание и производительность → Батарея. Здесь видны приложения, которые потребляют больше всего энергии. Если вы видите программу, которой почти не пользуетесь, но она активно расходует заряд, особенно в фоне, это повод проверить её подробнее и при необходимости ограничить её работу или удалить.

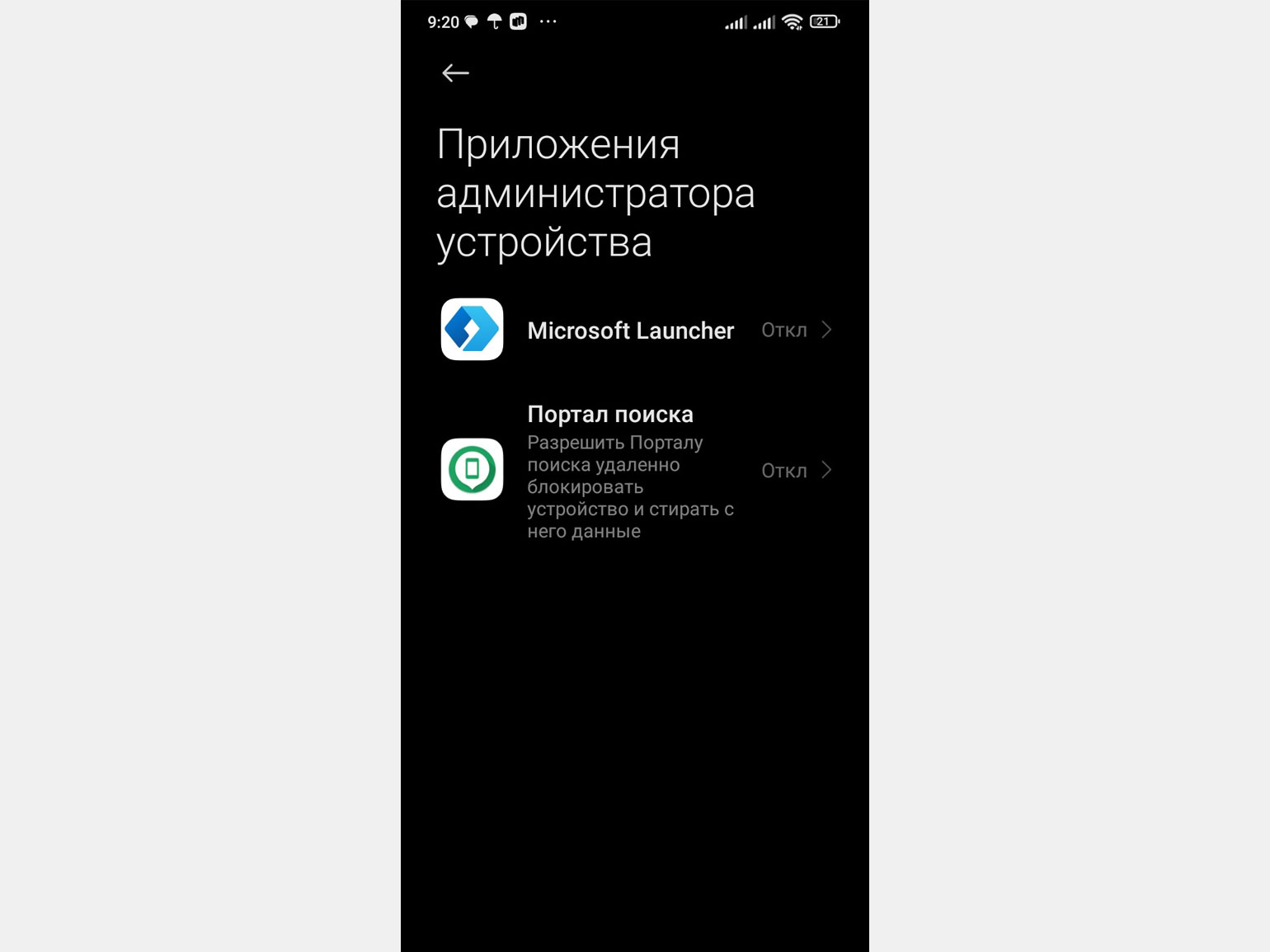

Администраторы устройства. Зайдите в Настройки → Защита конфиденциальности → Администраторы устройства. В открывшемся окне посмотрите, какие приложения получили доступ такого уровня.

Если среди них есть программы, которые вы не назначали самостоятельно или в которых не уверены, такие права лучше отключить. Вредоносное ПО часто использует статус администратора, чтобы усложнить своё удаление со смартфона.

Проверка переадресации с помощью USSD-команд

Один из простых способов перехвата информации — переадресация звонков на другой номер. Иногда её могут настроить без ведома владельца.

Проверить это можно через сервисные команды. Наберите *#21#, чтобы увидеть, включена ли переадресация для звонков, сообщений и данных. Команда *#62# покажет, куда перенаправляются вызовы, если телефон выключен или вне зоны сети.

Если в ответе отображается незнакомый номер, который не относится к голосовой почте оператора, это может быть признаком перехвата.

Чтобы отключить все виды переадресации, используйте команду ##002#.

Проверка с помощью специальных приложений

Если после базовой проверки остаются сомнения, можно подключить специализированные инструменты.

Антивирусное сканирование. Установите антивирус из Google Play и запустите полное сканирование системы. Подойдут, например, Malwarebytes Mobile Security, Bitdefender, McAfee или Kaspersky. Такие приложения помогают обнаружить вредоносное ПО и подозрительную активность.

Сканеры шпионского ПО. Отдельно можно использовать утилиты, которые ищут именно шпионские программы. Например, Android Exploits Anti Hack Spy. Они проверяют устройство на наличие скрытых сервисов и следящих модулей, которые могут не обнаруживаться обычным антивирусом.

Как проверить iPhone на прослушку

Базовую диагностику можно провести с помощью встроенных инструментов и настроек безопасности. Ниже разберём способы, которые позволяют выявить подозрительную активность и оценить, есть ли риск компрометации устройства.

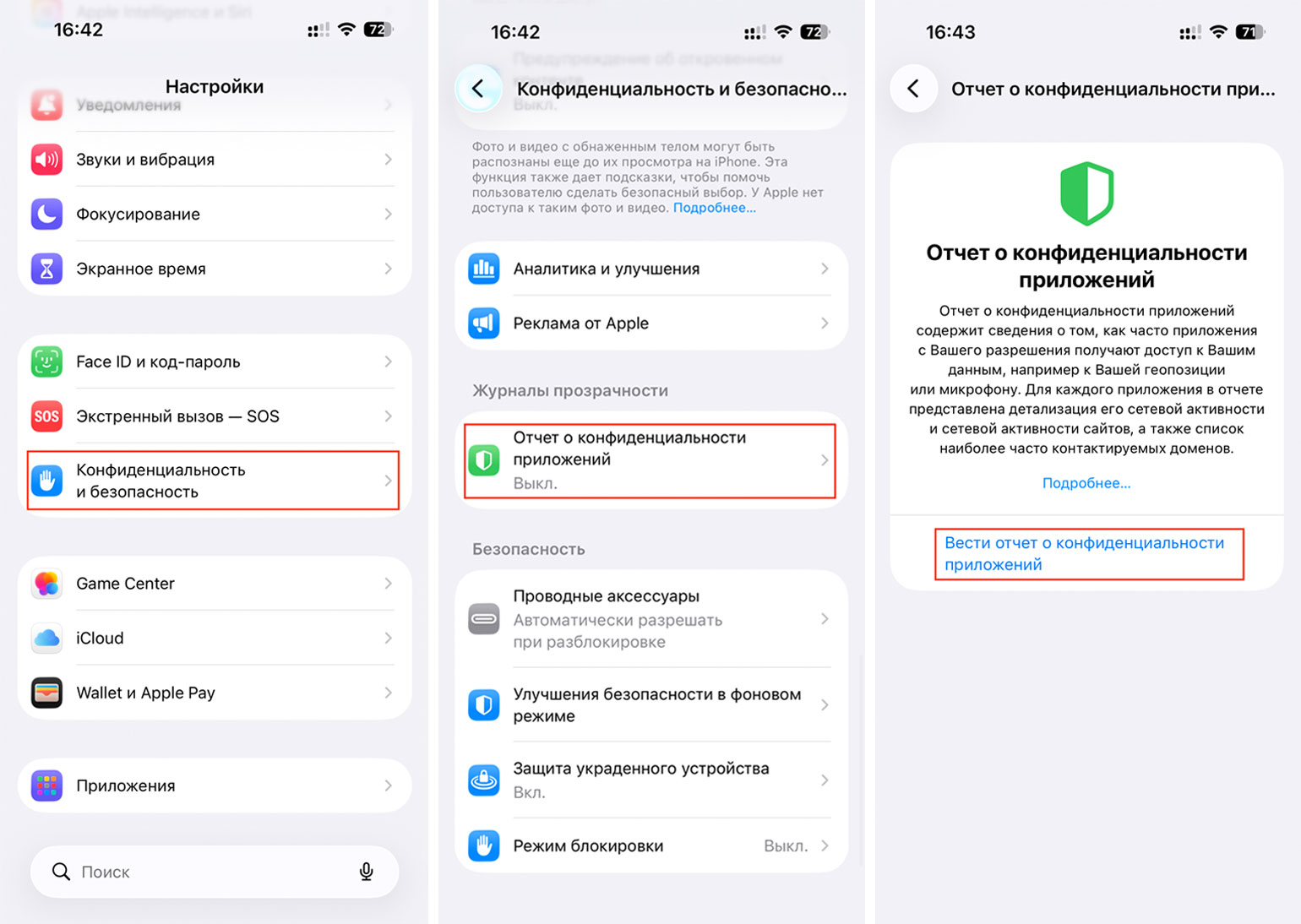

Отчёт о конфиденциальности приложений

Перейдите в Настройки → Конфиденциальность и безопасность → Отчёт о конфиденциальности приложений и включите отчёт, если он ещё не активирован. Через пару минут в нём начнёт собираться статистика обращений к микрофону, камере, геолокации и другим данным.

Если приложение запрашивает доступ без очевидной причины или делает это слишком часто, это повод проверить его и при необходимости ограничить разрешения или удалить.

Скриншот: iOS / Skillbox Media

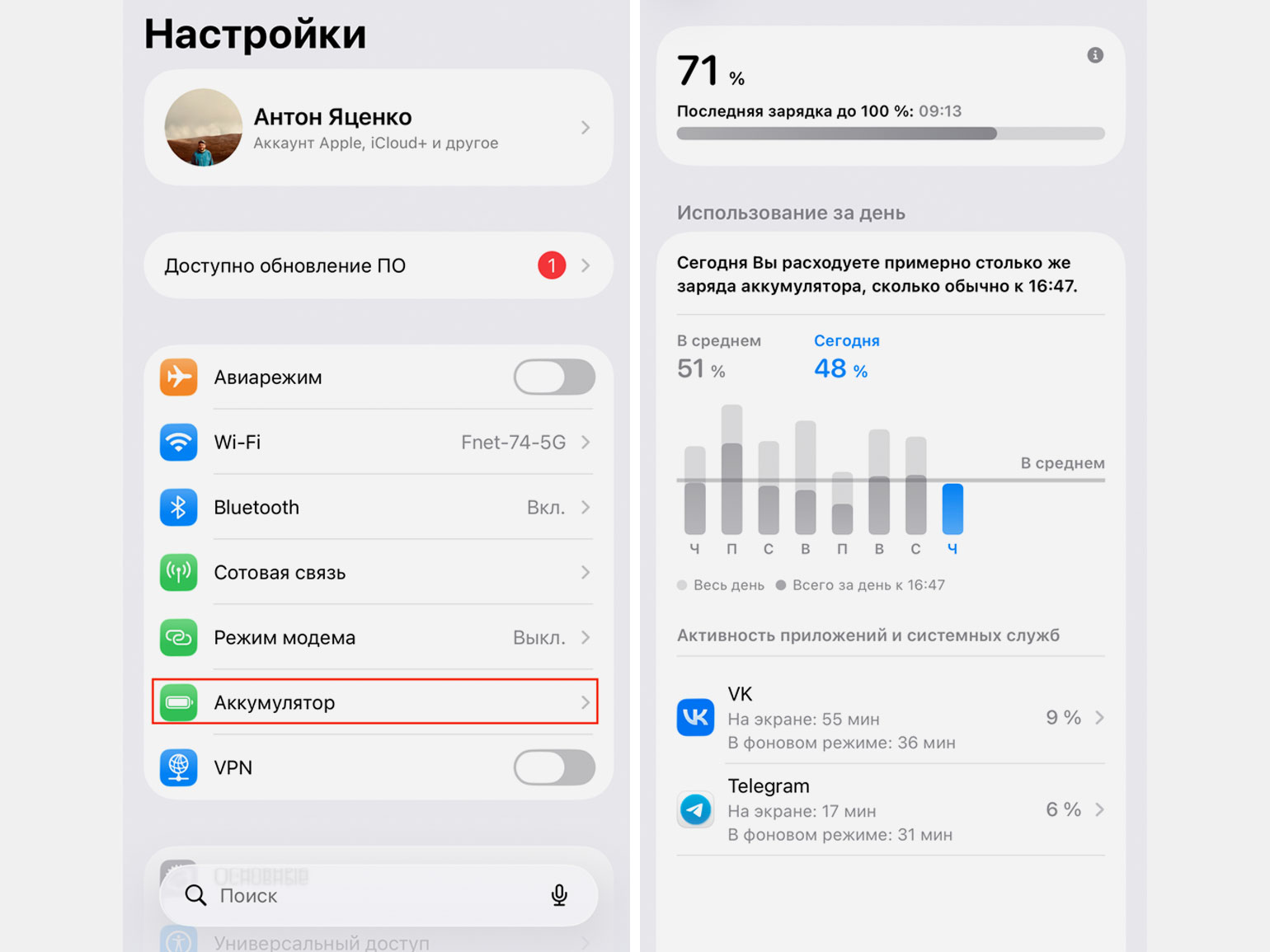

Проверка расхода батареи

Перейдите в Настройки → Аккумулятор и посмотрите, какие приложения потребляют больше всего энергии. Если программа, которой вы почти не пользуетесь, активно расходует заряд, особенно в фоне, — это повод проверить её внимательнее. Хотя иногда причина бывает в сбоях или особенностях самой системы.

Изображение: iOS / Skillbox Media

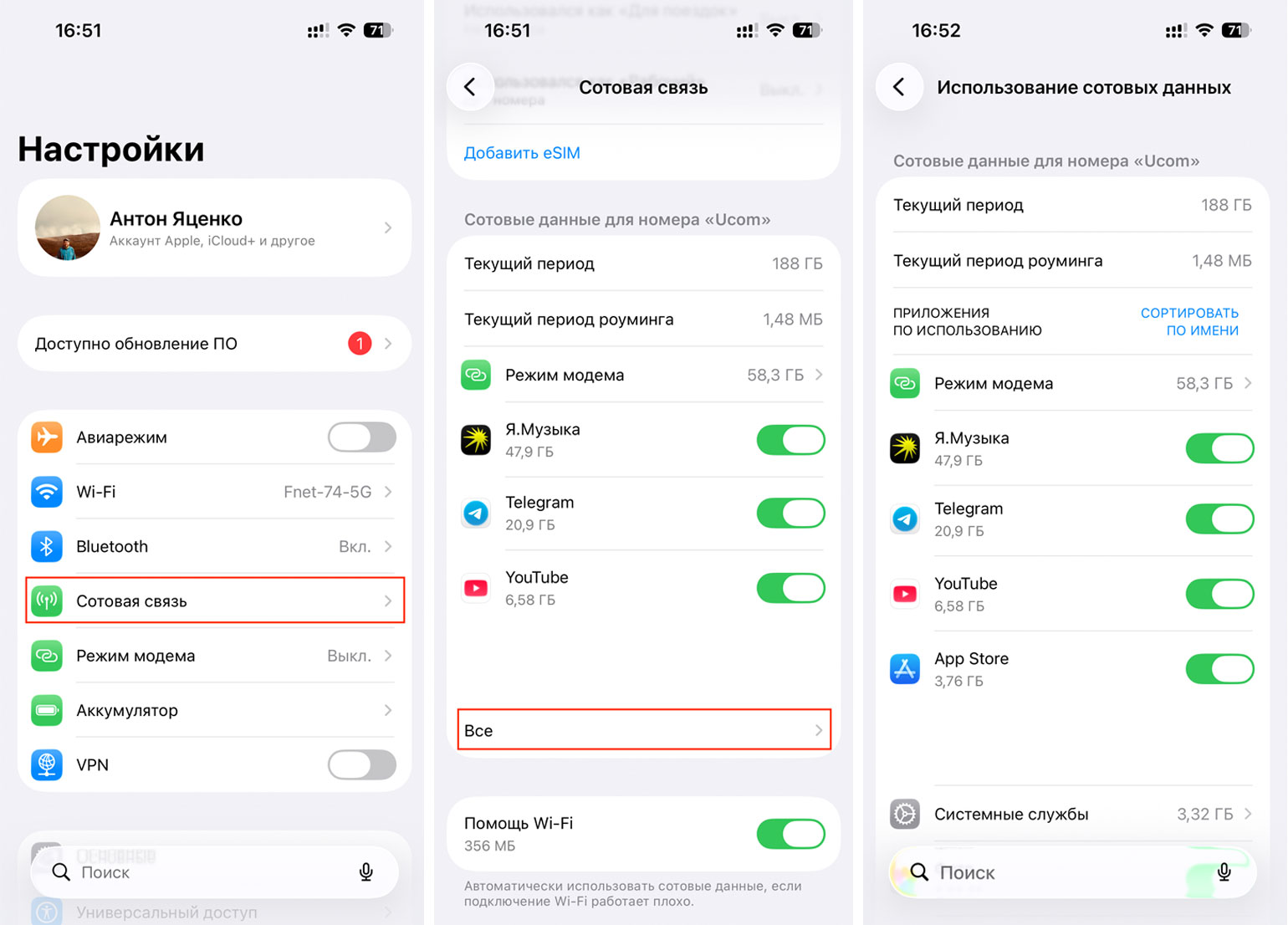

Проверка расхода трафика

Зайдите в Настройки → Сотовая связь → Все. Посмотрите по списку, какие приложения потребляют больше всего данных. Необычно высокий расход может указывать на передачу данных шпионским ПО.

Изображение: iOS / Skillbox Media

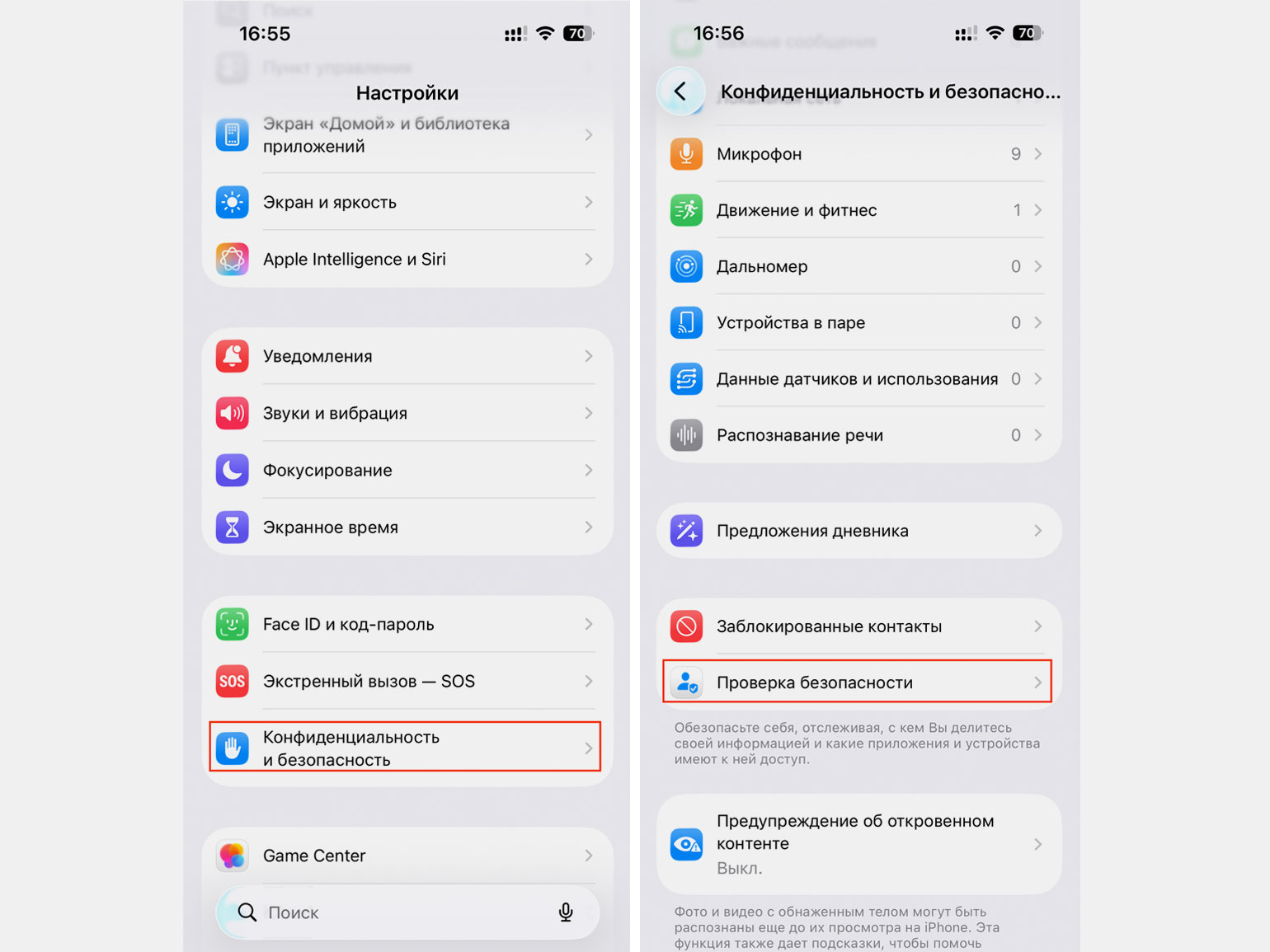

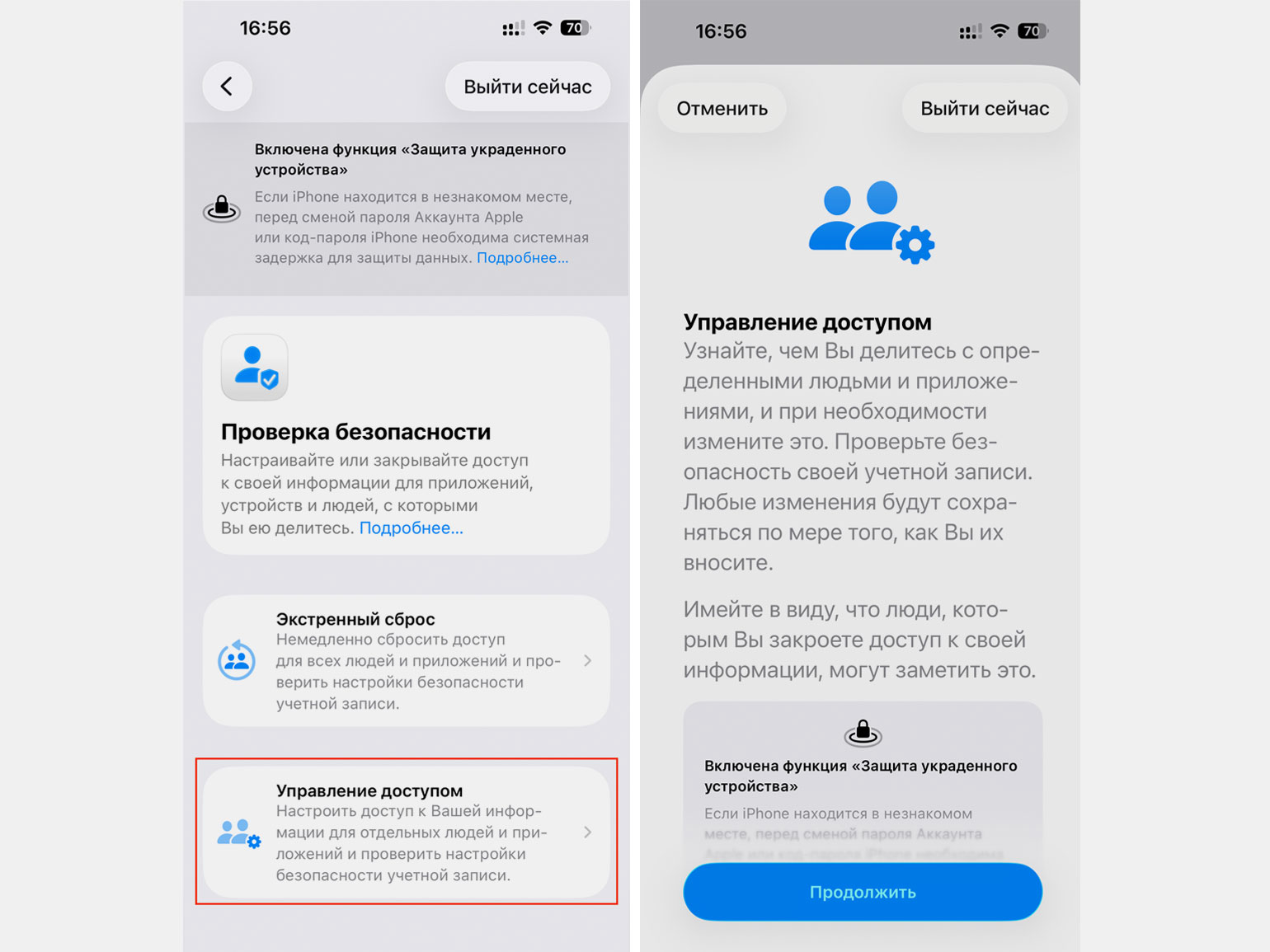

Проверка безопасности (Safety Check)

Этот инструмент позволяет быстро оценить, какие данные и доступы вы предоставили приложениям и сервисам. В настройках можно посмотреть текущие разрешения и при необходимости оперативно их сбросить — это удобно, если есть подозрение, что устройство скомпрометировано.

Чтобы найти сервис, перейдите в Настройки → Конфиденциальность и безопасность → Проверка безопасности → Управление доступом.

Изображение: iOS / Skillbox Media

Антивирусы для iPhone

Для дополнительной проверки можно использовать сторонние инструменты, но важно понимать их ограничения.

Приложения для базовой проверки. Антивирусные решения от крупных компаний — например, Norton или Bitdefender — помогают обнаружить распространённые угрозы и проверить систему на базовом уровне. Однако такие приложения не всегда справляются со сложным шпионским ПО, которое использует скрытые механизмы и уязвимости системы.

Проверка через компьютер. Если есть серьёзные подозрения на целевую атаку, можно провести более глубокую проверку через компьютер. Например, с помощью iMazing Spyware Analyzer. Программа анализирует резервную копию iPhone и ищет признаки компрометации.

Такой подход позволяет выявить следы сложных инструментов, включая решения уровня Pegasus, которые невозможно обнаружить обычными способами на самом устройстве.

Что делать, если вы обнаружили прослушку на телефоне

Обнаружить проблему — только первый шаг. Дальше важно быстро ограничить доступ и восстановить контроль над устройством. Ниже — алгоритм действий.

Шаг 1: обновите операционную систему. Обновления закрывают уязвимости, через которые шпионское ПО получает доступ к данным. Если система давно не обновлялась, это первое, что нужно сделать.

Шаг 2: удалите подозрительные приложения. Всё, что вы не устанавливали сами или не помните зачем, — под снос. Если позже окажется, что приложение необходимо, его всегда можно поставить заново из официального магазина.

Шаг 3: смените пароли от основных аккаунтов. В первую очередь — от электронной почты, соцсетей, банковских сервисов и учётной записи Google или Apple ID. Включите двухфакторную аутентификацию везде, где её ещё нет: даже если шпионское ПО уже украло пароль, без второго фактора войти в аккаунт не получится.

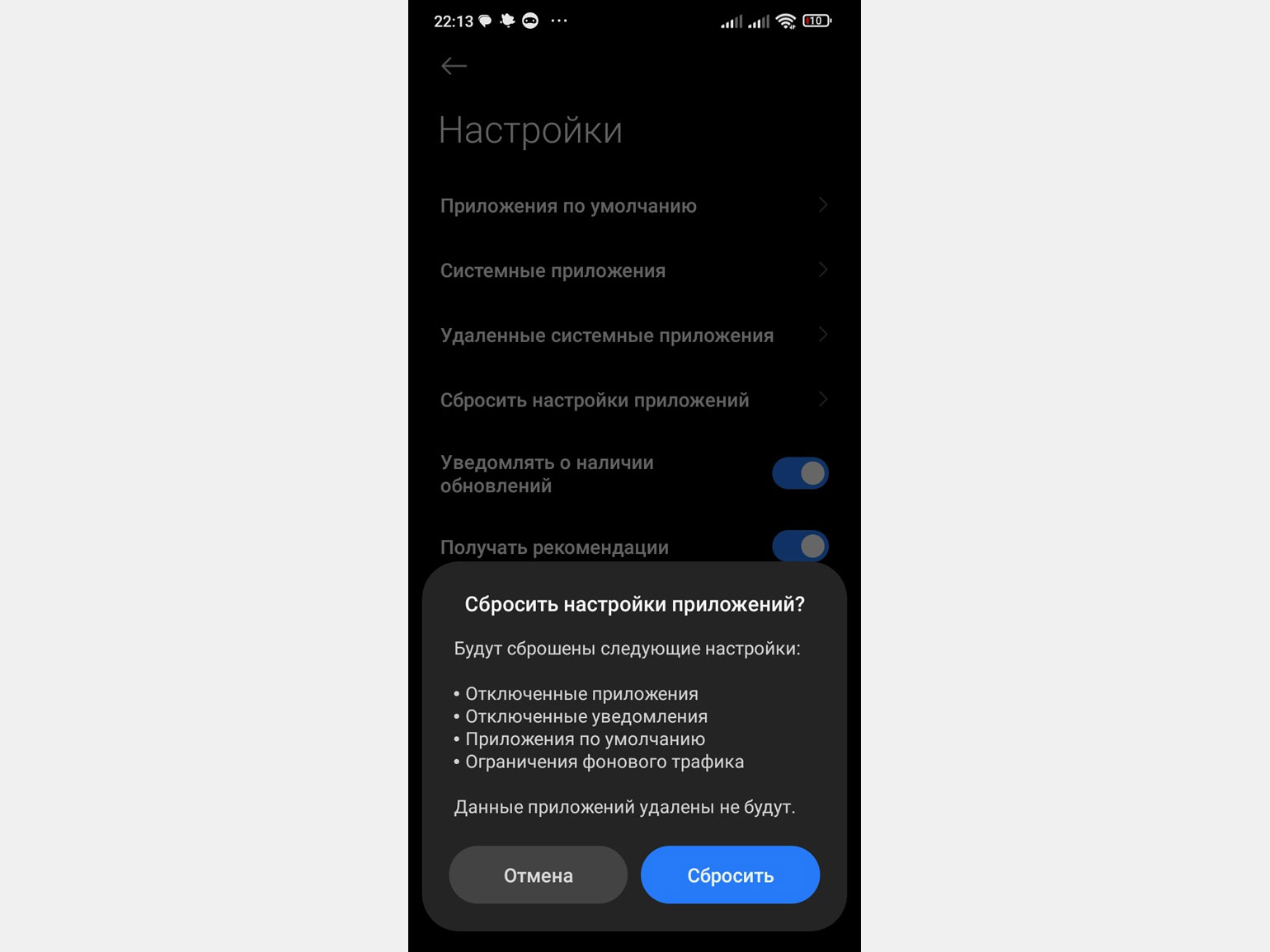

Шаг 4: сбросьте разрешения приложений. Это заставит все программы заново запрашивать доступ к камере, микрофону, геолокации и остальным данным — вы сможете отдавать разрешения только тем, которым доверяете.

Для Android: Настройки → Приложения → Все приложения → нажмите на три точки в правом верхнем углу → выберите Сброс настроек приложений.

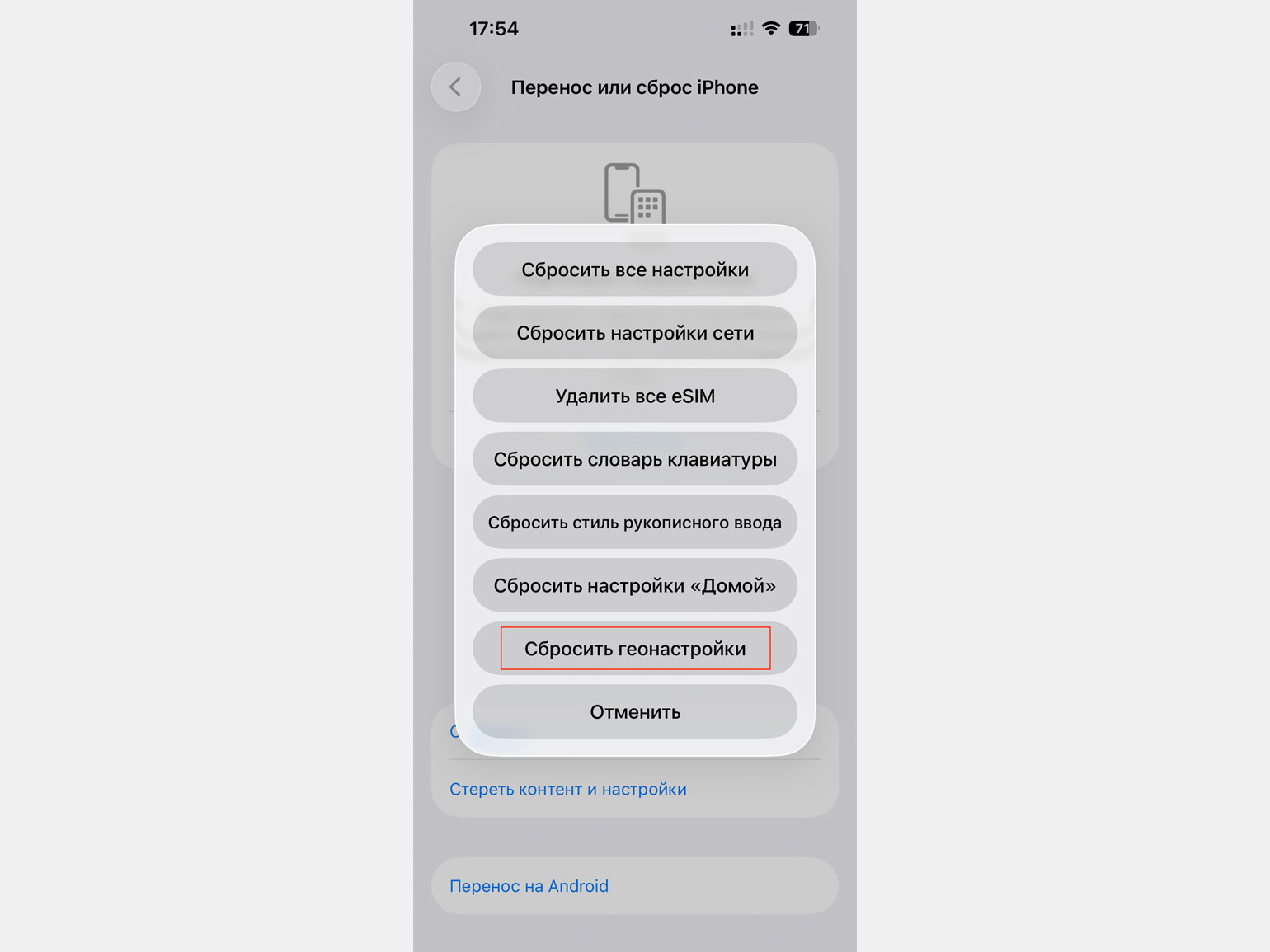

Для iOS: Настройки → Основные → Перенос или сброс iPhone → Сбросить → Сбросить геонастройки. После этого настройки доступа для всех приложений будут сброшены.

Шаг 5: сделайте полный сброс, если ничего не помогло. Полный сброс возвращает телефон к заводскому состоянию и удаляет всё, включая возможное шпионское ПО.

После сброса не восстанавливайте систему из резервной копии: если устройство было заражено, в копии могут остаться те же файлы. Настройте телефон как новый и установите приложения вручную.

Больше интересного про код — в нашем телеграм-канале. Подписывайтесь!